La ingeniería social para el robo de datos personales, conocidas como pishing, se han vuelto más sofisticadas. Hoy, los ciberdelincuentes han incorporado malwares a las técnicas de robo. Son los troyanos bancarios que permiten apropiarse del nombre de usuario y contraseña de cuentas bancarias y de esta manera robar, sin dejar rastros, los fondos de nuestras cuentas bancarias. En la actualidad se han desarrollado numerosas técnicas que permiten cometer este tipo de fraudes. Aquí les ofrecemos un detalle de cómo actúan estos virus y algunos consejos para evitar sus ataques.

¿Qué son los troyanos bancarios?

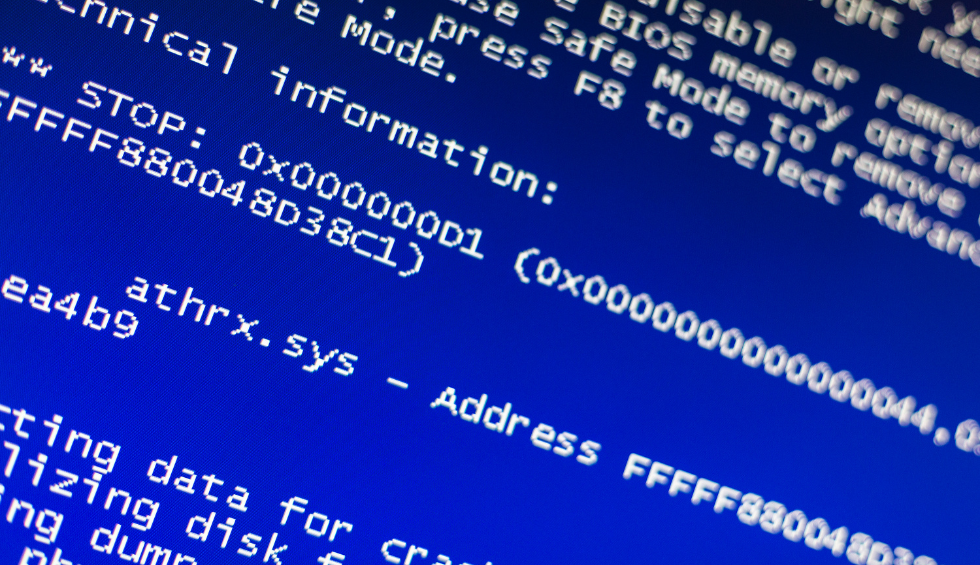

El nombre de troyano proviene de mitología griega, haciendo referencia al Caballo de Troya que todos hemos oído nombrar. Se trata de un código malicioso que se introduce en nuestro ordenador, infectándolo y manteniéndose latente sin dar señales de su existencia hasta que el usuario ingresa a su cuenta de banca electrónica.

Es en ese momento, que los troyanos bancarios comienzan a hacer su trabajo apoderándose del nombre de usuario y contraseña. Para ello se utilizan métodos bastante sofisticados. Los primeros troyanos utilizaban la técnica del keylogger que consiste en reconocer las pulsaciones de las teclas en el ordenador, enviando al atacante los datos de la cuenta.

Con tiempo, los ciberdelincuentes fueron haciendo más refinadas sus acciones con estos malwares y actualmente estos códigos maliciosos permiten obtener capturas de pantalla y hasta vídeos que convierten en vulnerable el uso del teclado virtual.

Una vez que el troyano bancario ha capturado los datos de banca electrónica del usuario los envía al atacante que, mediante el uso de cuentas conocidas como mulas, empieza a robar dinero de la cuenta y hacerlo circular de forma que identificar la procedencia del ataque se vuelve una tarea imposible.

¿Cómo llegan los troyanos bancarios a nuestros ordenadores?

Los métodos de infección de nuestros ordenadores son bastante comunes, pero se basan en la falta de seguridad por parte de los usuarios a la hora de realizar descargas peligrosas.

La descarga de programas piratas, conocidos como crakeados, es una de las formas más habituales de alojamiento del malware en nuestros equipos. Esto se produce sin que nos demos cuenta y el virus actúa de forma solapada y sólo tendremos conocimiento que somos objetos de un fraude bancario cuando nuestra cuenta ya ha sido hackeada.

El uso de programas gratuitos provenientes de sitios desconocidos es otra fuente de infección. Sobre todo, cuando descargamos juegos, protectores de pantallas o aplicaciones para entretenimientos.

Abrir archivos adjuntos que llegan a través de nuestros correos electrónicos y que desconocemos su procedencia aumentan la vulnerabilidad de nuestros equipos. Muchos de estos archivos se presentan, a simple vista, como fotos, vídeos o temas musicales y en realidad son ejecutables que cuando los abrimos terminan infectando los equipos.

Los sitios que ofrecen la posibilidad de descargar películas y series de forma gratuita son una fuente inagotable de difusión de troyanos bancarios. Éstos también pueden encontrarse en sitios infectados y una vez abiertos el virus se expandirá fácilmente a nuestros equipos sin que nosotros lo sepamos.

Cómo prevenir la infección

Mantener adecuados hábitos de seguridad es la mejor manera de evitar que nuestros equipos sean infectados por troyanos bancarios y otro tipo de códigos maliciosos. Las buenas prácticas son cada vez más necesarias en internet y la mayoría de estas prácticas están asociadas a las formas más habituales de infección.

Como primera medida, lo primero que recomendamos a nuestros navegantes es rechazar el uso de cualquier programa pirateado o crackeado. Así evitaremos que el malware se instale en nuestros equipos.

Evitemos descargar programas, archivos y todo aquello que provenga de sitios que no hayan sido calificados como seguros. Una forma sencilla de conocer cuándo un sitio es seguro, es observando la barra de dirección, al principio aparecerá un ícono con la forma de un candado y la dirección estará precedida por https://, es decir con “s”.

Hemos mencionado que en los correos electrónicos suelen venir adjuntos archivos infectados, para evitar abrir ese tipo de archivos debemos configurar correctamente nuestro Windows, de manera tal que aparezcan las extensiones reales de los archivos que recibimos junto con los correos.

Para todos aquellos que operan de manera habitual con banca electrónica y transacciones online, es recomendable el uso de un software anti-malware. Estos programas son de pago y sus versiones gratuitas tienen un corto período de uso. Estos programas permiten que, si por alguna circunstancia descargamos sin darnos cuentas uno de estos troyanos bancarios, éstos serán detectados de forma inmediata y eliminados, evitando que se consume la infección de nuestros equipos.

Te recomendamos que busques asesoramiento con tu servicio técnico de confianza, a fin de tener un panorama claro de cuáles pueden ser los mejores programas anti-malware y cómo configurarlos de la manera más efectiva para que toda tu actividad este siempre protegida y tu dinero a salvo.