La ingeniería social es utilizada dentro del mundo de la piratería informática para robar información o infectar equipos. Cada vez es más sencillo que se pueda padecer un ataque en la red; por ello, los profesionales como AQUÍ recalcan la importancia de tener siempre protegidos los sistemas, pues los medios que utilizan son cada vez más sofisticados. En esta ocasión, se hablará del pretexting, una técnica que utilizan los ciberdelincuentes para robar datos relevantes y confidenciales, poniendo en riesgo la privacidad del usuario.

¿Qué es el pretexting?

El pretexting es un ataque cibernético que forma parte de la ingeniería social y tiene como finalidad robar información personal. Lo que se busca es que la víctima ceda información personal y valiosa a través de su acceso a un servicio o sistema. El delincuente utiliza un pretexto para engañar al usuario. El plan consiste en contactar con la posible víctima y hacerse pasar por alguna autoridad para recopilar información y datos con la excusa de solucionar o aclarar algo.

El pretexting es utilizado tanto para atacar a particulares como también a empresas u organizaciones. Es muy habitual que, por ejemplo, intenten hacerse pasar por un banco para pedir información al cliente con la excusa de comprobar la identidad o resolver alguna incidencia.

Quien recibe la llamada o el correo puede pensar inicialmente que es algo serio; es decir, puede creer el pretexto y otorgar ciertos datos sobre la cuenta o sobre información fiscal. Todo esto es muy grave, dado que con esta información los delincuentes podrían conseguir aquello que desean o entrar en otras cuentas y atacarlas.

Para poder realizar este ataque los ciberdelincuentes solo necesitan el número de teléfono o el correo de la víctima y cierta información adicional. Con ello, pretenden robar datos más específicos que les permitan acceder al dinero de las cuentas bancarias y así poder falsificar datos y extraer el dinero.

¿De qué manera los atacantes obtienen los datos o la información inicial?

Como se ha comentado en párrafos anteriores, los delincuentes utilizan cierta información para contactar con la víctima y otorgarle una información lógica y correcta, que resulte confiable. Una vez que ya ha quedado claro qué es el pretexting, hay que preguntarse cómo los atacantes obtienen esos datos: número de teléfono, nombres, apellidos, cuenta bancaria, titular, etc.

Es más sencillo de lo que parece, y puede lograrse a través de varios medios. El más básico es a través de internet: en las redes sociales está todo, y en muchas ocasiones se comete el error de publicar allí demasiada información. Con estos datos y sabiendo dónde buscar, los delincuentes pueden acceder a información que podrían usar en nuestra contra.

Una vez que tengan esa información, empiezan un ataque suave, escalonado. Esta es la forma con la que consiguen reunir todo lo que necesitan para robar. Preguntan a la víctima datos sencillos, como el nombre y demás; luego, tras un poco de conversación acerca de la problemática, ya comienzan a pedir datos más concretos y sensibles hasta obtener lo que desean.

¿Cómo evitar un ataque de pretexting?

Hay que tener sobre todo sentido común y mantener la calma ante llamadas supuestamente formales. Hay que evitar caer en trampas y no se debe ceder información fácilmente y ante la primera pregunta. Son varios los factores que pueden ayudar a proteger el equipo para no crear problemas de seguridad:

Sentido común

Algo necesario para evitar ataques cibernéticos es tener sentido común. Hay que seguir unas reglas básicas para mantener nuestra privacidad a salvo: no dar información privada por teléfono, no abrir correos sospechosos y no hacer clic en enlaces raros.

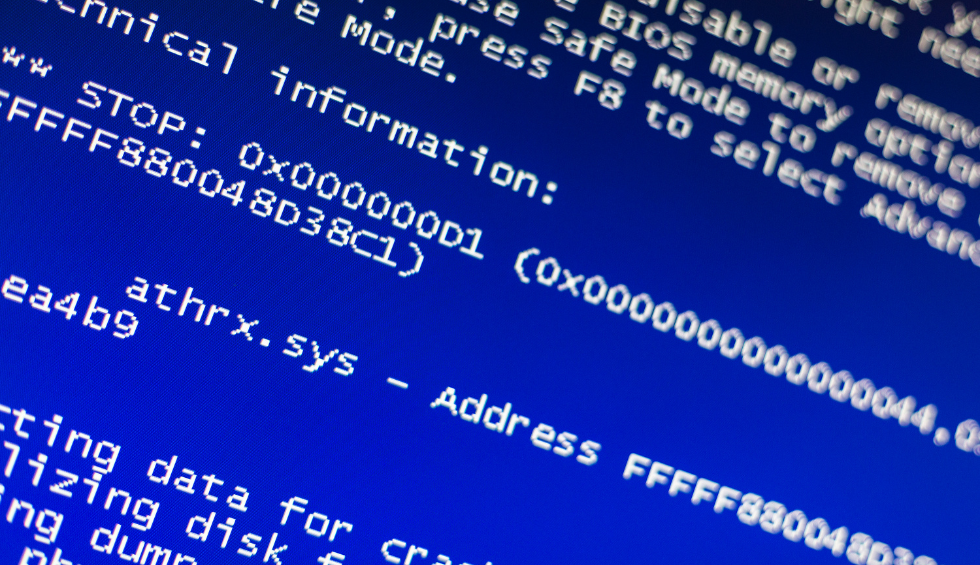

Programas de seguridad

En trascendental contar con herramientas de seguridad; esto es, un buen antivirus para librarse o recibir aviso del malware que pueda querer entrar. Este tipo de elementos ayuda a analizar el equipo para detectar los peligros y eliminarlos. Si tienes dudas sobre cuál modelo instalar, desde Informático Granada podemos aconsejarte y ayudarte para tener tus dispositivos a salvo de cualquier ataque.

Actualización de equipos

En este punto fallan la mayoría de las personas. Los ciberdelincuentes aprovechan cualquier vulnerabilidad en el sistema, como por ejemplo la caducidad de los programas que deben proteger y conservar el buen funcionamiento de todo.

Para que todo siga cumpliendo su función es necesario que esté actualizado correctamente. Sabemos que a muchas personas les cuesta y a muchas empresas también; por ello, nosotros realizamos de manera periódica este tipo de acciones para que los negocios y los particulares puedan estar tranquilos.